Secondo una delle maggiori società mondiali di sicurezza informatica, in maggio i cinesi hanno violato i server delle agenzie vaticane coinvolte nel rinnovo dell’accordo

di Massimo Introvigne

Il rinnovo dell’Accordo tra la Santa Sede e la Cina del 2018 è previsto in settembre. A detta di alcuni alti funzionari vaticani, l’Accordo, ancorché oggetto di controversie all’interno della Chiesa Cattolica ma non solo, sarà rinnovato.

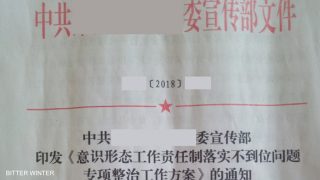

Che i rapporti tra il Vaticano e il PCC non siano basati sulla fiducia sembra trovare conferma in una relazione pubblicata il 28 luglio da Recorded Future, una delle più importanti società del mondo nel campo della sicurezza informatica.

Nel documento si afferma che, a partire dall’inizio di maggio, il PCC ha lanciato con successo un attacco informatico contro i server utilizzati per la posta elettronica e contro i computer di diversi dipartimenti vaticani, quali il Pontificio istituto missioni estere (PIME), la Diocesi cattolica di Hong Kong e la Missione di studio della Santa Sede a Hong Kong, che avevano svolto un ruolo chiave nella stipula dell’accordo del 2018. Secondo Recorded Future, il PCC ha dunque avuto accesso a messaggi di posta elettronica e a documenti riservati.

L’attacco presenta analogie con altri portati in passato da hacker del PCC appartenenti a un gruppo noto come Mustang Panda, o The Bronze President. Il rapporto afferma però che, sulla base delle analisi svolte, in questo caso l’attacco è opera di un altro gruppo di hacker del PCC, RedDelta.

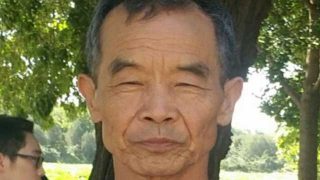

L’attacco è iniziato con un messaggio di posta elettronica inviato a mons. Javier Corona Herrera, che dirige la Missione di studio della Santa Sede a Hong Kong, cui erano allegate una lettera firmata dall’arcivescovo venezuelano Edgar Robinson Peña Parra, Sostituto per gli affari generali del Segretariato di Stato, e una nota del segretario di Stato vaticano, il cardinale Pietro Parolin, che esprimeva le condoglianze di Papa Francesco per la morte dell’anziano vescovo Joseph Ma Zongmu (1919-2020).

Non è chiaro se la lettera fosse autentica o meno, ma ciò che, secondo il rapporto, è evidente è che, aprendo l’allegato, la Missione di studio a Hong Kong ha consentito agli hacker del PCC di accedere ai propri computer. Gli altri obiettivi cattolici sono stati attaccati con lo stesso malware, che Recorded Future afferma di avere individuato anche nei computer sia dell’Accademia nazionale di polizia e dell’Autorità aeroportuale dell’India, sia del ministero degli Affari interni dell’Indonesia. Il malware è stato identificato come proveniente da RedDelta.

Nel caso del PIME e di altre istituzioni cattoliche, gli allegati infettati dal malware erano costituiti da un articolo contraffatto di UCA News su Hong Kong e da un testo in italiano tratto dagli scritti dello studioso cattolico (residente in Iran) Franco Ometto intitolato «Qom: il Vaticano dell’Islam». Anche in questi casi, aprendo gli allegati, i destinatari hanno consentito agli hacker del PCC di accedere ai propri sistemi.

Insomma, il rapporto tra la Sante Sede e PCC assomiglia sempre più a una spy story e, alla luce di questi recenti sviluppi, la proposta avanzata da Bitter Winter di rendere pubblici i contenuti dell’accordo del 2018 mantiene tutta la sua validità.